Desbloqueo Sin necesidad de Borrar Datos: Fábulas y Realidades

26 de Março de 2025, 13:17 - sem comentários aindaEn la era digital contemporánea, mantener la seguridad de los dispositivos inteligentes y PCs se ha hecho fundamental. Debido al aumento de la dependencia de tecnologías como teléfonos inteligentes, tabletas y ordenadores personales, es habitual facing con escenarios en las que no recordamos la contraseña de acceso, el patrón de desbloqueo o hasta experimentamos situaciones de bloqueo debido a varios intentos erróneos. Contraseña de acceso , el mito de que constantemente es necesario realizar un restablecimiento de fábrica para abrir nuestros dispositivos se mantiene. ¿Es de verdad posible abrir sin tener que borrar datos?

Existen numerosos formas y herramientas de desbloqueo que hacen posible restablecer el ingreso a los dispositivos sin necesidad de eliminar datos valiosa. Desde el uso de opciones de protección como la huella dactilar y el reconocimiento facial, hasta soluciones a distancia como Buscar mi Dispositivo o Find My iPhone, a diario se apresentan frescas opciones que aseguran la seguridad de nuestros información personales. En este texto, exploraremos los falsedades y realidades acerca de el desbloqueo sin tener que eliminar información, desglosando diferentes técnicas y consejos útiles para que logres asegurar la protección de tus propios dispositivos sin hacer concesiones innecesarios.

Métodos de Liberación Frecuentes

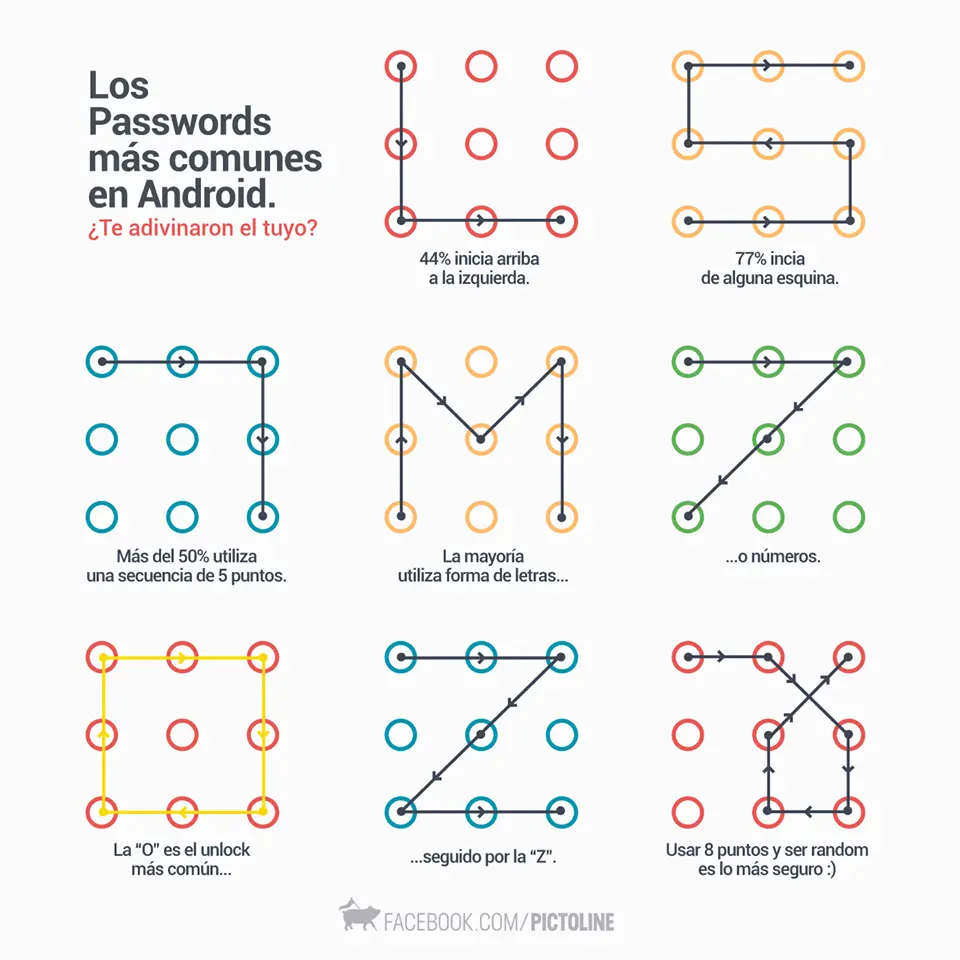

El liberación de dispositivos celulares y equipos se puede efectuar mediante diversos enfoques, cada uno con sus propias atributos y grados de seguridad. Uno de los métodos muy comunes es el uso de un dibujo de acceso. Dicho sistema facilita a los usarios mover el punto a través de una puntos en la pantalla para formar una secuencia personalizada que solo ellos/ellas conocen. A pesar de es comprensible y fácil de recordar, dicho método puede vulnerable a las personas que observan el gesto gesto.

Un método ampliamente utilizado es el número secreto de seguridad. Este se basa en una serie corta de dígitos que el usuaria deberá introducir para acceder a el dispositivo. A distinción del patrón, el número secreto es por lo general más sencillo de ingresar de forma rápida, si bien sigue resultando susceptible a tentativas de trucos de adivinación. Por motivo, se aconseja utilizar números secretos con números marcadamente predecibles.

Adicionalmente, diferentes tecnologías de biometría como las huellas dactilares y el identificación de rostro, han acogido popularidad en los últimos década. Su principal beneficio es que ofrecen un acceso rápido y conveniente, lo que elimina la de recordar secuencias o secuencias. Sin embargo, dichas opciones igualmente presentan varias inconvenientes, entre ellas la de que sean engañadas por modelos tridimensionales o imágenes.

Desbloqueo Sin necesidad de Pérdida de Información

El desbloqueo sin eliminar información se se ha vuelto convertido en una requisito fundamental para numerosos usuarios de dispositivos portátiles y ordenadores. A frecuentemente, la solución que se ofrece para acceder a un dispositivo bloqueado requiere un restablecimiento de fábrica, lo cual conlleva la pérdida de datos valiosa. Sin embargo, hay métodos que permiten recuperar el acceso sin sacrificar los datos personales guardados en el dispositivo. Estos métodos intentan garantizar tanto la facilidad de acceso como la seguridad de la data confidencial.

Uno de los métodos más populares es el uso de software de desbloqueo a distancia. Servicios como Encontrar mi Dispositivo y Find My iPhone ofrecen opciones para desbloquear un dispositivo sin tener que necesidad de resetearlo. Estas aplicaciones pueden ubicar el dispositivo, eliminar la información o incluso restablecer la contraseña, permitiendo de esta forma el ingreso sin eliminar los datos presentes en el dispositivo. De esta manera, los usuarios pueden obtener ayuda directa desde programas oficiales sin comprometer su data privada.

Además, el uso de técnicas de validación como la huella digital o el reconocimiento facial también ayudan a un acceso protegido sin la obligación de escribir claves o passwords múltiples. Dichos métodos además proporcionan un plus de seguridad, sino que hacen más fácil un ingreso veloz y eficaz sin la pérdida de información. Al incorporar configuraciones de seguridad adecuadas, los usuarios pueden mantener el dominio completo de sus dispositivos mientras cuidan su data personal.

Instrumentos de Acceso Eficaces

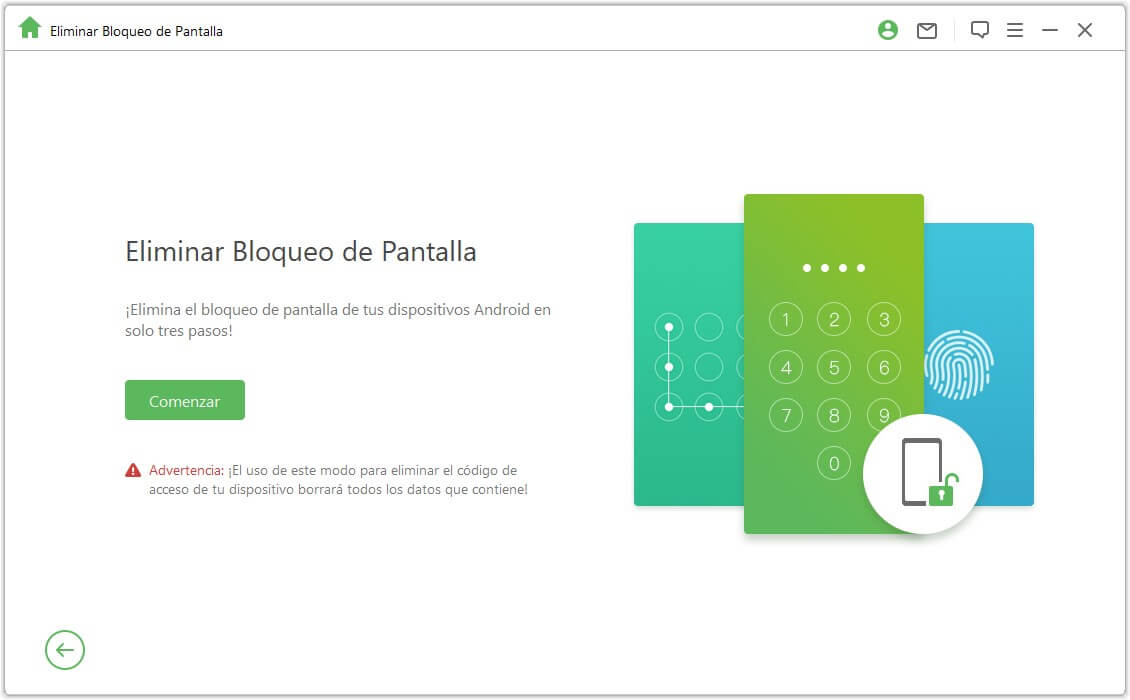

Hay diversas soluciones de desbloqueo que facilitan el ingreso a móviles y computadoras sin necesidad de borrar información. Entre las más conocidas se incluyen aplicaciones como Doctor Phone y 4uKey de Tenorshare, que permiten recuperar el acceso a móviles bloqueados a través de técnicas como la restauración de clave o el desbloqueo de modelo. Esas herramientas son útiles para quienes no recuerdan su código de seguridad o clave de acceso, dando soluciones efectivas y veloces.

Además, muchas compañías cuentan con sus exclusivas herramientas de acceso. Por ilustrar, Xiaomi ofrece Mi Unlock , que permite acceder a dispositivos en caso de haber olvidado la clave. Igualmente, los dispositivos de Apple tienen configuraciones particulares a través de su servicio iCloud y Find My iPhone, que facilitan el acceso sin necesidad de eliminar datos. Con dichas, los usuarios pueden restablecer el acceso a sus dispositivos sin miedo a perder datos valiosos.

Por otro lado, el uso de soluciones de desbloqueo remoto ha incrementado en prestigio. Aplicaciones de protección han incorporado funciones que facilitan gestionar remotamente el acceso de móviles, asegurando que la seguridad de datos personales se mantenga sin cambios. Al combinar estas herramientas y mejores métodos de protección, desbloquear un aparato se transforma en un proceso menos estresante y más seguro.

Protección y Protección de Datos

La protección de los aparatos portátiles, computadoras y tabletas es un aspecto crucial en la era digital. A mientras que existimos más conectados y nos apoyamos de nuestras tecnologías digitales para realizar tareas cotidianas, la protección de nuestros información personales se convierte en primordial. El uso de patrones de desbloqueo, PIN de seguridad y contraseñas de entrada son métodos que contribuyen a mantener la privacidad de la data, pero también pueden convertirse en un obstáculo en casos de olvido o inmovilización.

Los métodos de acceso sin borrar información, como el empleo de herramientas de acceso a distancia y opciones como Find My Device o Find My iPhone, proporcionan respuestas efectivas para recuperar el ingreso a nuestros dispositivos sin comprometer la información almacenada. Estas herramientas se han convertido en esenciales, particularmente al buscar una manera de desbloquear sin sacrificar imágenes, documentos importantes y distintas apps. La fundamental está en saber cómo utilizarlas de manera adecuada.

Es importante tener siempre una instalación de seguridad fuerte y moderna, que contemple la verificación en dos pasos y el empleo de tecnología de reconocimiento de rostro o impronta dactilar. Esto no solo defiende contra el ingreso no permitido, sino que también asegura que hemos tomado acciones preventivas para salvaguardar nuestra data. Preservar la protegido y defensa de datos es deber de cada usuario y exige un aproximación meticuloso y consciente.

Resultados sobre el Desbloqueo de Dispositivos

El método de liberación de aparatos, ya sea celular, una computadora o una tableta, presenta una variedad de métodos que son capaces de adaptarse a las necesidades particulares de cada individuos. Desde patrones de liberación y Números de Identificación Personal de seguridad hasta sistemas avanzadas como la biometría de huellas y el reconocimiento facial, todos de estos ofrece varios niveles de seguridad y comodidad. Es fundamental seleccionar el sistema que no solamente garantice la protección de los información personales, sino que igualmente resulta fácil de acceder y memorable.

Existen falsedades habituales sobre el desbloqueo, como la creencia de que restablecer el aparato es la única solución ante un candado. Sin embargo muchas herramientas de desbloqueo a distancia, como Buscar Mi Dispositivo o Buscar Mi iPhone, facilitan recuperar el ingreso sin perder datos importantes. Estos recursos son fundamentales para garantizar que la seguridad de los aparatos móviles no ponga en riesgo la integridad de la información almacenada en ellos.

En resumen, el desbloqueo sin eliminar información es una posibilidad disponible gracias a las múltiples opciones y métodos existentes en la actualidad. Un enfoque preventivo en la configuración de seguridad, junto con el entendimiento de las varias opciones de desbloqueo, permite a los individuos defender sus aparatos al mismo tiempo que mantienen el ingreso a su datos personal. Mantenerse al tanto sobre estas opciones es clave para una vivencia protegida y productiva en el uso de la tecnologías.

De qué manera Realizar un Desbloqueo Protegido Seguro y Fiable

26 de Março de 2025, 13:17 - sem comentários aindaHoy en día, los gadgets móviles y las PC se se transformaron en instrumentos fundamentales en nuestro día a día. A pesar de eso, si te has encontrado bloqueado de tu celular, PC o dispositivo, sabes lo frustrante que puede ser. Por suerte, se dispone de métodos de bypass confiables y confiables que te hacen recobrar el acceso a tus aparatos sin poner en riesgo tu seguridad de tus datos personales. En este artículo, exploraremos diversas métodos de acceso que abarcan desde diseños y números de acceso hasta técnicas avanzadas, como la identificación facial y las huellas dactilares.

Desde un reconfiguración de fábrica hasta la utilización de herramientas de liberación remota, hay diversas formas de vencer esos hindrances que evitan acceder a nuestros gadgets. Igualmente, tratamos la relevancia de configurar de prevención y cómo puedes asegurar correctamente tu información. Mientras que realizas un acceso, sumérgete con el autor en este procedimiento y conoce la forma en que puedes acceder a tus dispositivos de manera efectiva, sin arriesgar información crítica y preservando la seguridad de tus datos a la vanguardia.

Técnicas de Acceso

Hay diversos métodos de desbloqueo que son capaces de mejorar el ingreso a aparatos móviles y ordenadores. Uno de los sistemas más frecuentes es un patrón de desbloqueo, particularmente en smartphones Android. Dicho método implica dibujar una figura en la pantalla que ha sido configurado con anticipación como contraseña. La facilidad y velocidad del patrón lo convierten en una opción popular entre los usuarios finales.

Otra opción común es el PIN de seguridad, que requiere ingresar un número numérico de entre cuatro y seis dígitos con el fin de desbloquear su dispositivo. Este método es fácil de memorizare y ofrece un nivel de seguridad elemental. Adicionalmente, la contraseña de acceso es un método que facilita crear combinaciones más complejas numéricas y alfabéticas, ofreciendo mayor protección a los datos personales.

Para quienes que desean métodos más avanzados, la identificación por huella y el identificación facial son alternativas efectivas. Dichas tecnologías utilizan las atributos biométricas del individuo para desbloquear el aparato, brindando proporciona una forma de ingreso rápida y segura. Sin embargo, es fundamental asegurarse de que la instalación de protección haya sido correctamente activada para evitar accesos no permitidos.

Seguridad en Dispositivos Portátiles

La protección en dispositivos portátiles es esencial para salvaguardar la data privada y prevenir ingresos no autorizados. Existen varios métodos de desbloqueo que colaboran a salvaguardar los datos, como patrones de acceso, PIN de protección y claves de acceso. Estos sistemas no solo impiden el acceso a aplicaciones y información sensibles, sino que también permiten una recuperación de clave efectiva si el usuario olvida sus datos de acceso. La elección de un método apropiado depende de las necesidades y gustos del individuo, así como de la capacidad de los dispositivos.

Adicionalmente, la innovación ha evolucionado para incluir métodos de verificación biométrica, como la impronta dactilar y el reconocimiento facial. Dichas alternativas son más convenientes y, a menudo, más seguros que los métodos tradicionales. Al usar estos métodos biométricos, los individuos pueden gozar de un ingreso rápido a sus aparatos sin comprometer la seguridad. Sin embargo, es crucial mantener al día las ajustes de seguridad y instalar las más recientes mejoras para reducir puntos débiles posibles.

Por finalmente, las utilidades de control remoto, como Encontrar mi dispositivo y Find My iPhone, ofrecen una capa adicional de protección en caso de pérdida o robo. Estas herramientas permiten localizar el aparato y, si es necesario, cerrarlo o eliminarlo de manera remota, resguardando así la información privada. Conservar una configuración de seguridad robusta y utilizar dichas herramientas son prácticas recomendadas que contribuyen significativamente a la protección de los dispositivos móviles y a la protección de los información personales del usuario.

Restablecimiento y Recuperación

El proceso de restaurar y la restauración son métodos fundamentales para asegurar accesibilidad a nuestros aparatos cuando perdemos formas de acceso como el patrón, PIN o contraseña de acceso. Si bien estos métodos de protección son esenciales para proteger nuestros datos personales, su ineficacia puede suponer un desafío significativo si no podemos recuperar nuestras datos de acceso. Una solución para muchos dispositivos es realizar un restablecimiento de fábrica, aunque esto generalmente resulta en la pérdida de todos los archivos guardados en el aparato.

Con suerte, existen programas que permiten la obtención de contraseñas sin la necesidad de eliminar la data. Herramientas como Encontrar mi Dispositivo para Android y Find My iPhone para dispositivos Apple son modelos de soluciones que ofrecen una opción para liberar el dispositivo de manera segura y segura, sin destruir el contenido. Para aprovechar estas funciones, es crucial estar al tanto de la configuración de seguridad y tener encendidas las funciones necesarias antes de confrontar un bloqueo.

Adicionalmente, algunas fabricantes como Xiaomi y Oppo cuentan con soluciones específicas como Desbloqueo Mi y Identificación Oppo, que hacen más fácil el acceso de dispositivos. Estas opciones se transforman en una valiosa alternativa para quienes intentan restablecer el acceso a sus aparatos sin perjudicar la data personal. Contraseña de acceso asegurarse de seguir los pasos correctos y emplear las herramientas adecuadas es esencial para un desbloqueo confiable y seguro.

Instrumentos de Liberación a Distancia

En la actualidad, las herramientas de liberación a distancia se han convertido en aliadas fundamentales para recuperar el acceso a aparatos bloqueados sin necesidad de realizar un restablecimiento de factory. Estas aplicaciones ayudan a a los dueños desbloquear sus smartphones, tablets y PCs de manera eficaz utilizando servicios en la nube. Por ejemplo, aplicaciones como Encuentra Mi Dispositivo de la empresa Google o Find My iPhone de la compañía Apple brindan opciones para localizar, cerrar y liberar aparatos de manera a distancia, lo que proporciona una opción útil y veloz ante casos de olvido de claves o modelos de desbloqueo.

Aparte de los sistemas de búsqueda, hay aplicaciones específicos que simplifican el acceso de dispositivos de varias fotografías. Mi Unlock para teléfonos Xiaomi y ID de Oppo para dispositivos de la marca Oppo son casos de herramientas que permiten la recuperación de acceso a smartphones que han sido olvidados o inaccesibles. Estas aplicaciones normalmente necesitar que el usuario disponga de acceso a su cuenta anterior para verificar la propiedad del aparato, lo que incorpora una capa de protección al proceso.

Es fundamental señalar que, si bien estas aplicaciones son efectivas, en todo momento se deben ser seguir buenas prácticas de seguridad. Mantener la data de la cuenta de usuario y claves protegidas, así como activar las ajustes de seguridad necesarias, contribuirá a proteger los información personales y evitar el uso no autorizado. El empleo de técnicas de desbloqueo a distancia, además de ser conveniente, debe hacerse con el objetivo de mantener la protección de los dispositivos portátiles en todo momento.

Configuración de Protección

La configuración en protección es fundamental con el fin de salvaguardar nuestros aparatos móviles, ordenadores y tablets de ingresos no autorizados. Definir un patrón de desbloqueo, un PIN de seguridad o una contraseña de acceso son los pasos que debemos tomar para asegurar la seguridad de información. Además, es recomendable habilitar opciones de seguridad adicionales como la huella dactilar o el reconocimiento facial, las cuales ofrecen un veloz y seguro a tus dispositivos.

Es importante también ajustar las opciones de desbloqueo remoto, como Find My Device o Find My iPhone, que permiten ubicar y gestionar tus dispositivos en caso de extravio o hurto. Dichas opciones no solo ayudan a encontrar el dispositivo, sino que ofrecen opciones de salvaguardar nuestra información personal almacenada en este. Es fundamental que te asegures de vinculada tu cuenta en iCloud o Google con el objetivo de agilizar este procedimiento.

Finalmente, la protección de los datos personales debe ser una preocupación principal. Realiza ajustes en la configuración de para restringir los acceso a las aplicaciones, servicios y datos privados. La opción de un restablecimiento de fábrica debería considerarse cual última recurso, ya que podría borrar toda la data de tu dispositivo. Conservar una configuración de seguridad firme es esencial para proteger tu intimidad y tranquilidad en nuestro uso diario de la tecnología.

Recuperación de Password: Técnicas que Funcionan

26 de Março de 2025, 13:14 - sem comentários aindaEn esta época digital, el acceso a nuestros dispositivos se ha vuelto esencial para la vida cotidiana. No obstante, perder de la contraseña de acceso, el patrón de desbloqueo o el PIN de seguridad puede ser una gran experiencia desagradable. Con el avance de la tecnología evoluciona, también se hacen los métodos de seguridad, lo que a veces puede hacer que el desbloqueo de móvil, computadora o tablet sea mucho más difícil. Sin embargo, no te alarmes, existen varios métodos prácticos que te pueden ayudar a restaurar el acceso a tus dispositivos sin sacrificar datos importantes.

Este texto se centra en las estrategias de desbloqueo que funcionan en diferentes plataformas, desde utilidades de acceso remoto como Find My Device y Find My iPhone, hasta opciones más tradicionales como el restablecimiento de fábrica. Además, veremos la importancia de la protección de dispositivos móviles y la necesidad de protección de datos personales, y cómo es posible que puedas asegurarte de tener ajustes de seguridad adecuadas para evitar algunos inconvenientes en el futuro. Prepárate para conocer respuestas eficientes que te auxiliarán a superar esos momentos de bloqueo sorpresivos.

Métodos de Desbloquear de Dispositivos

Hay diversos métodos para liberar aparatos móviles, PCs y tablets que se ajustan a las exigencias y preferencias de cada persona. Entre los métodos más habituales se hallan el empleo de secuencias de liberación, PIN de protección y claves de acceso. Estos métodos proporcionan un nivel básico de seguridad y son simples de configurar. Es importante escoger un método que una conveniencia y seguridad, ya que un patrón demasiado fácil puede ser sencillamente descubierto.

Aparte de los sistemas tradicionales, las tecnologías biométricas han obtenido popularidad en los años recientes. El uso de improntas dactilares y identificación facial ofrece una manera rápida y segura de liberar dispositivos. Dichas opciones no solo optimizan la vivencia del cliente, sino que también aumentan la protección al requerir características únicas de cada individuo. No obstante, es fundamental asegurarse de que estos métodos estén adecuadamente ajustados para prevenir accesos no autorizados.

Para aquellos que han olvidado sus sistemas de liberación, hay tools de desbloqueo a distancia que pueden ser muy prácticas. Aplicaciones como Find My Device y Buscar mi iPhone permiten a los usuarios restablecer su acceso sin perder datos importantes. Asimismo, plataformas como iCloud o opciones particulares de marcas como Mi Unlock y ID de Oppo ofrecen alternativas de restauración de clave que hacen fácil el acceso sin necesidad de hacer un restablecimiento de fábrica, preservando así la protección de información personales.

Opciones de Protección: NIP, Dibujo y Más

La protección de nuestros dispositivos es fundamental en la era digital, y tener con un método de desbloqueo adecuado es el primordial paso para proteger nuestra información personal. Los más son el NIP y el dibujo de acceso. El NIP de seguridad consiste en una secuencia numérica que puede variar en tamaño, mientras que el dibujo necesita dibujar una secuencia en una cuadrícula. Ambos métodos proporcionan un grado básico de seguridad, pero su efectividad depende de la complejidad que les asignemos.

Además de estos métodos, también existen opciones biométricas que han ganado popularidad en los recientes años. Desbloqueo de celular identificación facial son tecnologías que permiten accesar dispositivos de manera veloz y segura. Estas soluciones utilizan características únicas de cada usuario, haciéndolas más difíciles de burlar en relación con un PIN o dibujo. Sin embargo, es vital considerar que la implementación de estas alternativas biométricas también genera inquietudes sobre la seguridad de nuestros biométricos.

Por último, numerosos dispositivos brindan la opción de configuraciones de protección adicionales que pueden complementar estos sistemas de desbloqueo. Herramientas como el cierre de visualización, junto con aplicaciones de acceso remoto como Find My Device o Find My iPhone, pueden ser útiles en caso de extraviado o hurto. Así, es crucial configurar correctamente la configuración para maximizar la seguridad de nuestros y la data que almacenan.

Utilidades de Restauración de Contraseña

Existen diversas herramientas de recuperación de claves que ayudan el acceso de dispositivos y la recuperación del ingreso a perfil. Para los celulares, aplicaciones como Buscar mi Dispositivo en el sistema operativo Android y Buscar mi iPhone en el sistema operativo iOS son esenciales. Estas utilidades no solo permiten encontrar el aparato extraviado, sino que también ofrecen alternativas para desbloquear el móvil utilizando la cuenta de Google o Apple. Adicionalmente, programas como el programa iTunes pueden ser de utilidad al permitir restaurar dispositivos a sus ajustes de fábrica, siempre que se respeten se respeten los procedimientos correctos.

Para PCs, los SO proporcionan alternativas de restablecimiento de contraseña que diferencian entre el sistema operativo Windows y Mac. En el entorno Windows, la opción de restablecimiento de contraseña mediante un CD de restablecimiento es muy práctica, mientras que en Mac, la función de recuperación de clave desde la herramienta de restablecimiento es eficiente. Igualmente, hay aplicaciones de fuentes externas que pueden ayudar en el acceso de computadoras, pero es necesario seleccionar opciones confiables para garantizar la seguridad de los información privados.

En tablets, el método es similar al de los smartphones, con opciones incorporadas para gestionar la seguridad y restablecer ingresos. Muchas marcas, como las que venden dispositivos Android o para iOS, incluyen opciones como la identificación Oppo y Mi Unlock, que permiten resolver dificultades de bloqueo. Estas soluciones son prácticas para recuperar claves sin necesidad de borrar los información, resaltando la importancia de la seguridad de dispositivos móviles en la protección de información personal.

Desbloqueo a Distancia y Servicios en Línea

En actualmente, el desbloqueo a distancia se ha transformado en una opción práctica para varios usuarios que han perdido su contraseña o patrón de acceso. Herramientas como Buscar mi Dispositivo de Google y Buscar mi iPhone de Apple facilitan a los usuarios encontrar, bloquear y, en ciertos casos, liberar sus aparatos de forma remota. Estos servicios suelen requerir que el usuario esté previamente registrado y que el dispositivo tenga acceso a Internet para poder realizar las acciones deseadas.

Además de estos sistemas nativos, existen apps y herramientas de diferentes proveedores que hacen más fácil el acceso vitalicio de dispositivos en escenarios de emergencia. Sin embargo, es fundamental ser cauteloso al elegir utilizar apps externas, ya que son susceptibles de comprometer la seguridad de los datos personales. Antes de, en todo momento verifica la reputación y las opiniones de otros sobre la aplicación que consideres utilizar.

Finalmente, es esencial establecer ajustes de protección robustas en tus dispositivos. Esto incluye la activación de sistemas de acceso como la huella dactilar o el reconocimiento de rostros, junto con mantener copias de seguridad a través de servicios como iCloud o nube de Google. Así, en situación de un descuidos, la recuperación de clave será más fácil y rápida, sin necesidad de volverse a un formateo del dispositivo que puede resultar en la despido de datos cruciales.

Protégete y Cuidado de Datos Privados

La protección de los dispositivos móviles es fundamental en un entorno donde la data personal es cada día más vulnerable. Los individuos deben estar atentos de los métodos de desbloqueo que emplean, ya que un patrón de acceso o un PIN de seguridad mal configurado puede facilitar el ingreso no autorizado a información confidenciales. Configurar adecuadamente la seguridad de nuestros aparatos es el inicial movimiento para defender la data que guardamos en ellos.

Además, las herramientas de desbloqueo a distancia como Buscar mi Dispositivo y Find My iPhone proporcionan posibilidades para restaurar el ingreso a nuestros dispositivos en caso de pérdida o robo. No obstante, es crucial emplearlas con cuidado y asegurarse de que las configuraciones de seguridad estén actualizadas para evitar que terceros puedan ingresar a nuestros datos. Las alternativas como la biometría y el identificación facial proporcionan una nivel adicional de seguridad, haciéndolos métodos preferidos para el acceso rápido y protegido.

Finalmente, el formateo de origen es una opción drástica que, aunque útil en determinados casos, debe valorarse como último recurso, ya que elimina toda la data almacenada. Antes de realizar un restablecimiento, es preferible hacer una respaldo de los datos y investigar métodos de restauración de claves que no requieran la pérdida de data. Mantener una correcta protección de datos personales es deber de cada usuario, asegurando que la información se mantenga a cubierto contra riesgos posibles.

Protegiendo tu Equipo de Fallas de Resguardo

26 de Março de 2025, 13:12 - sem comentários aindaEn la época tecnológica actual, la seguridad de nuestros dispositivos se ha convertido en una prioridad fundamental. A medida que contamos cada vez más de nuestros teléfonos inteligentes, computadoras y tablets para gestionar información privados, es vital implementar métodos efectivos de protección. El desbloqueo de celular, PC y tablet es un tema que va más allá del sencillo ingreso al aparato: se refiere a defender nuestros datos mas sensibles frente a intrusiones no permitidos y potenciales errores de seguridad.

Existen diversos modos de acceso que se adaptan a las exigencias y preferencias de todos usuario. Desde patrones de desbloqueo y PIN de protección incluso sistemas avanzadas como la huella dactilar y el identificación facial, la elección de un sistema apropiado puede marcar la diferencia en la seguridad total de nuestros aparatos. Adicionalmente, en caso de olvidos o pérdidas, es imprescindible entender las herramientas de desbloqueo remoto y las alternativas de restauración que brindan servicios como Buscar mi dispositivo o Find My iPhone, que nos permiten mantener el control de nuestro equipo dispositivo y proteger la información personal de manera eficaz.

Formas de Acceso

Existen varios maneras para acceder a dispositivos como smartphones, computadoras y tablets, cada uno con sus propias ventajas y desventajas. Los más habituales abarcan el uso de patrones de desbloqueo, PIN de seguridad y contraseñas de acceso. Dichos métodos ofrecen un nivel de seguridad elemental, aunque su efectividad varía de la complejidad y la originalidad que el usuario elija al establecerlos.

Con el evolución de la tecnología, opciones más sofisticadas se han lanzadas, como la biometría de huellas dactilares y el reconocimiento facial. Estas técnicas biométricas ofrecen una manera rápida y segura de acceder a los dispositivos, quitando la necesidad de recordar combinaciones o patrones. Sin embargo, ciertos usuarios pueden dudar en utilizar estas opciones debido a preocupaciones sobre la privacidad y la recopilación de datos biométricos.

En caso de que se ocurra un error en la memoria o una falta de acceso, los métodos de recuperación son cruciales. Herramientas como Buscar mi dispositivo y Buscar mi iPhone facilitan a los usuarios localizar y desbloquear sus dispositivos de manera remota. Adicionalmente, para quienes que quieren restablecer su dispositivo a la configuración original original, el restablecimiento de fábrica se convierte en una alternativa, si bien podría suponer la el borrado de datos en caso de que no se realice correctamente.

Protección en Dispositivos Móviles

La protección en equipos móviles es un aspecto clave para proteger nuestros información personales y la información sensible que guardamos. Con el crecimiento del empleo de teléfonos inteligentes y tablets, se han creado diversas técnicas y medidas que nos posibilitan proteger el ingreso a nuestros dispositivos. El acceso de teléfono, ya sea a través de patrones, código de seguridad o claves de ingreso, es el inicio hito para prevenir que personas no autorizadas entren a nuestra data.

Asimismo, las tecnologías biométricas como como la huella y el identificación facial han cambiado la forma en que cerramos y abrimos nuestros aparatos. Estos métodos no solo son más protegidos, sino que también ofrecen una mayor facilidad, ya que facilitan un ingreso veloz y cómodo sin la obligación de recordar contraseñas difíciles. La configuración de seguridad adecuada es fundamental para maximizar la seguridad contra fallos de seguridad.

Por último, es importante conocer las opciones de acceso remoto y las características de localización como Encontrar mi Dispositivo o Encontrar mi iPhone, que pueden ayudarnos a recuperar un dispositivo extraviado o robado. En situación de que sea necesario hacer un restablecimiento de fábrica o restaurar una contraseña, hay métodos que permiten hacerlo sin borrar datos relevantes. Cuidar nuestros aparatos portátiles es crucial para mantener la confidencialidad y la seguridad de nuestra data privada en el entorno virtual.

Recuperación de Contraseña

La recuperación de claves es un elemento crucial para asegurar la protección de tus aparatos. Cuando olvidas la contraseña de acceso a tu móvil, computadora o tablet, puedes sentirte frustrado. Sin embargo, la gran parte de los aparatos ofrecen formas sencillos para restaurar el acceso. Es esencial seguir las pautas autorizadas de tu sistema operativo, ya que cada plataforma tiene sus propios formas de recuperación, que pueden incluir el empleo de correos electrónicos asociados o interrogantes de seguridad.

Una opción frecuente para la restauración de contraseña en aparatos portátiles es el empleo de herramientas de liberación remoto como Buscar mi dispositivo para dispositivos Android o Find My iPhone para productos Apple. Estas aplicaciones te permiten encontrar y liberar tu aparato, incluso si has perdido tus credenciales. Además, es recomendable tener habilitado el respaldo de información en la nube digital, como iCloud de Apple o Google Drive, para asegurar que tu datos esté a salvo mientras recuperas el acceso a tus dispositivos.

Por otro parte, es fundamental estar preparado para el futuro y establecer métodos de liberación suplementarios, como la huella o el reconocimiento por rostro. Estos sistemas no solo facilitan el acceso, sino también añaden una dimensión adicional de seguridad. En situación de que requieras realizar un restablecimiento de origen, asegúrate de tener un copia de seguridad de tus información, para prevenir la pérdida de información valiosos durante el proceso de recuperación de claves.

Aplicaciones de Desbloqueo Remoto

En la contemporaneidad, existen diversas soluciones de acceso a distancia que hacen más fácil el ingreso a aparatos bloqueados sin requerimiento de eliminar los archivos almacenados. Aplicaciones como Buscar Mi Dispositivo para Android y Buscar Mi iPhone para iOS hacen posible a los dueños identificar, asegurar y, en algunos situaciones, desbloquear sus terminales a distancia. Estos métodos son particularmente beneficiosos si has olvidado tu código de seguridad de acceso o palabra clave, ya que proporcionan una forma segura de restaurar el ingreso sin eliminar información importante.

Además de los servicios propios de cada plataforma, igualmente se pueden encontrar software de terceros que facilitan el desbloqueo remoto. Herramientas como Mi Desbloqueo para móviles Xiaomi y Oppo ID para teléfonos Oppo son ejemplos de alternativas que facilitan a los dueños volver a obtener el acceso a sus móviles sin necesidad de efectuar un borrado total. Estas herramientas son creadas específicamente para resguardar la seguridad de los datos personales, velando por que el proceso de acceso se lleve a cabo de forma organizada y efectiva.

A pesar de las ventajas que ofrecen estas herramientas, es esencial que los clientes se informen adecuadamente sobre los sistemas que utilizan y los peligros asociados. Al implementar ajustes de protección robustas, como la autenticación de dos factores y el uso de claves seguras, se fortalece la seguridad de los dispositivos móviles. Emplear herramientas de acceso a distancia, en conjunto con una adecuada higiene digital, garantiza que tus información queden seguros mientras tienes la libertad de ingresar a tu dispositivo cuando sea requerido.

Reinicio de Fábrica

El reinicio de factory es un procedimiento que facilita devolver un equipo a su configuración original, borrando todas los información y ajustes hechas por el propietario. Este método es útil en casos donde los sistemas de acceso convencionales, como el dibujo, PIN o contraseña, han sido perdido o ya operan. Sin embargo, es crucial tener en consideración que hacer un reinicio de factory implica eliminar toda la data almacenada, por lo que es recomendable hacer una copia de seguridad de los elementos significativos antes de proceder.

En los dispositivos portátiles, el reinicio de fábrica se puede efectuar a mediante la ajustes del sistema o empleando aplicaciones particulares como Encontrar mi dispositivo o Find My iPhone. Estos métodos permiten entrar a la función de restablecimiento de manera remota, facilitando el proceso sin necesidad de contar con control físico al equipo. En contraste, para computadoras y tabletas, el procedimiento puede diferir dependiendo del sistema operativo, pero generalmente se localiza en la parte de configuración del sistema operativo o empleando combinaciones durante el inicio.

A pesar de que el restablecimiento de fábrica es una solución efectiva para acceder un dispositivo, se debería utilizar como último recurso. Es esencial probar otras alternativas de recuperación de contraseña o acceso remoto antes de optar por esta decisión. Asegurarse de que se dispone con los datos de acceso de cuentas vinculados, como iCloud o Google, resulta crucial para una adecuada configuración futura y restauración de información.

Identificación de Oppo: Desbloqueando Eficazmente

26 de Março de 2025, 13:09 - sem comentários aindaEn el época digital actual, la protección de nuestros los dispositivos se ha convertido como algo prioritario. Con el incremento en la la dependencia de dispositivos móviles, tablets y ordenadores, la obligación de contar con un sistema de sistema para desbloqueo eficaz además seguro es crucial. Este desbloqueo de celular, ordenador así como tablet no solo garantiza la nuestra información información privada se encuentre segura, sino también nosotros deja acceder a nuestras herramientas e aplicaciones de manera ágil eficiente y fácil.

Existen diversos métodos para desbloqueo los cuales pueden ajustan a las necesidades necesidades de cada persona, incluyendo patrones así como PIN de seguridad hasta tecnologías más sofisticados como la huella huella dactilar el reconocimiento facial. No obstante, igualmente es fundamental conocer las opciones de recuperar que permiten restablecer el acceso acceso sin perder datos importantes. Las herramientas tales como Encontrar mi Dispositivo, Encontrar mi iPhone y servicios específicos específicos Mi Unlock y Oppo ID Oppo ID juegan un papel crucial importante en la seguridad de nuestra información, ofreciendo alternativas para conservar nuestros aparatos protegidos y funcionales. En artículo, analizaremos en varias diferentes maneras de desbloquear desbloquear dispositivos así como y cómo ajustar la protección para proteger tus datos personales de manera efectiva.

Técnicas de Desbloqueo

El acceso de aparatos móviles, así como ordenadores y tablets, se ha vuelto esencial en un mundo donde la protección de datos personales es crucial. Existen varios maneras de desbloqueo que se ajusten a las necesidades y requisitos del cliente. Algunos de ellos, los más frecuentes son el patrón de acceso, el PIN de seguridad y la contraseña de acceso. Estos métodos ofrecen variados niveles de protección y, según la configuración, pueden ser sencillos o complicados de recordar.

Además de los sistemas tradicionales, la tecnología ha avanzado significativamente para ofrecer opciones más sofisticadas, como la impronta dactilar y el reconocimiento facial. Estas herramientas permiten un acceso más rápido y cómodo a los aparatos. La protección biométrica se ve generalmente más fiable que las claves tradicionales, ya que es más compleja de duplicar. Muchos aparatos modernos, incluyendo smartphones y laptops, vienen equipados con estas tecnologías.

Por su parte, en caso de olvidar el método de acceso, existen herramientas y servicios que ayudan el acceso a los dispositivos sin perder información. Soluciones como Find My Device, Find My iPhone e inclusive plataformas como nube de iCloud e iTunes, permiten la restauración de clave y el acceso a distancia. En ciertos casos, el restablecimiento de fábrica puede ser requerido, aunque sea recomendable solo como último recurso, dado que esta acción puede conducir a la eliminación de datos importantes.

Setup de Seguridad

La ajuste de protección en smartphones, PCs y tabletas es esencial para salvaguardar la data personal y garantizar un uso seguro y confiable. Al definir un patrón de desbloqueo, un código PIN o una clave de acceso, se añade una nivel de protección que evita el acceso no autorizado. Es sugerido elegir combinaciones que sean complicadas de predecir y que varíen de los códigos comunes para mejorar la seguridad.

Además de los métodos tradicionales de acceso, los desarrollos tecnológicos han posibilitado la introducción de nuevas seguridad, como la biometría de huella digital y el reconocimiento biométrico facial. Estas tecnologías no solo ofrecen una experiencia de desbloqueo veloz y conveniente, sino que también son más seguras al ser únicas para cada individuo. Ajustar estas alternativas puede necesitar algunos procedimientos extra, pero el nivel de protección que ofrecen justifica la inversión de tiempo.

Por finalmente, es crucial tener disponibilidad a recursos de desbloqueo remoto, como Buscar mi dispositivo o Find My iPhone. Estas herramientas permiten ubicar el dispositivo en situaciones de pérdida o robo y pueden facilitar el desbloqueo sin requerimiento de resetear el aparato a la configuración de fábrica, evitando así la sustracción de información importante. Mantener la actualización de las ajustes de protección es esencial para safeguard los datos personales y garantizar una experiencia de navegación segura.

Desbloqueo Remoto

El desbloqueo se ha convertido en una opción clave para quienes han olvidado su PIN de seguridad o su modelo de acceso. Existen diversas apps y plataformas que facilitan acceder a aparatos de manera remota, facilitando la restauración del acceso sin necesidad de realizar un reset de fábrica. Entre estos productos destacados se encuentran Find My Device para aparatos Android y Find My iPhone para usuarios de Apple, que ofrecen alternativas efectivas para el desbloqueo de teléfonos y tablets.

Los sistemas de acceso remoto pueden diferir según productor del aparato y el sistema operativo. En el caso de los dispositivos Oppo, el uso de la identificación Oppo se considera como una alternativa segura para recuperar el acceso sin comprometer información. Al asociar tu dispositivo a tu cuenta Oppo ID, puedes administrar la configuración de protección y reiniciar la clave de acceso de manera sencilla y veloz. Esto no solo garantiza el acceso a tu aparato, sino que salvaguarda tus datos personales de accesos no permitidos.

Asimismo, es fundamental mencionar las herramientas de acceso remoto que permiten realizar ajustes de seguridad extra. Herramientas como iCloud y servicios de otras compañías, como Mi desbloquear, ofrecen alternativas a los usuarios que requieren desbloquear sus PCs y otros aparatos de manera efectiva. La implementación de estas soluciones ayuda a la seguridad de los aparatos móviles y mejora la seguridad de la data personal, asegurando que, incluso en casos de restricción, los usuarios puedan acceder a sus dispositivos sin comprometer sus datos.

Recuperación de Clave

La restauración de clave es una de las tareas más comunes cuando se trata de aparatos portátiles y PCs. Tanto si hayas perdido el número de identificación de seguridad o la clave de tu computadora, hay métodos eficaces para recuperar el acceso. Es importante cumplir con los procedimientos correctos y emplear las opciones disponibles para garantizar que no se borren información crucial durante el procedimiento.

Una alternativa que muchos consumidores encuentran útil es el empleo de herramientas de desbloqueo a distancia. A modo de ejemplo, aplicaciones como Find My Device en Android o Find My iPhone en aparatos Apple, permiten a los usuarios reiniciar contraseñas y asegurar su información personal. Además, servicios como iCloud o iTunes ofrecen métodos para recuperar el ingreso a dispositivos cerrados, siempre y cuando tengas acceso a la cuenta vinculada.

Para las personas que utilizan Oppo, el identificador Oppo también proporciona opciones para recuperar claves y administrar la seguridad de los dispositivos. Seguridad de dispositivos móviles una estructura de protección fuerte y realizar resguardos de forma regular puede facilitar significativamente la restauración de contraseña, garantizando que tus información permanezcan protegidos y accesibles hasta en situaciones inesperadas.

Resguardo de Datos Personales

La protección de datos personales es un aspecto fundamental en la época digital contemporánea. Con el incremento del consumo de dispositivos móviles, como celulares y tabletas, así como de computadores, los individuos están perpetuamente expuestos a riesgos de seguridad que pueden comprometer su información sensible. Para proteger estos datos, es esencial establecer ajustes de protección adecuadas, que incluyan técnicas de acceso como dibujos, PIN de seguridad y claves de acceso.

Además de estas medidas, la verificación por biometría, como la huella dactilar y el identificación facial, ofrece una capa extra de protección. Restablecimiento de fábrica , sino que también garantizan que solo el usuario legítimo tenga entrada a la información almacenada. Asimismo, es importante utilizar herramientas de acceso a distancia y servicios como Buscar mi dispositivo o Find My iPhone, que permitting la localización y defensa de datos en eventualidad de pérdida o robo del aparato.

Por último, es fundamental educar a los individuos sobre las mejores prácticas en la configuración de seguridad y el gestión de la data privada. Realizar respaldos periódicas y restablecer factores de protección cuando sea necesario puede disminuir la pérdida de datos valiosos. Implementar tácticas de defensa y ser conocedores de la relevancia de proteger la información personal contribuye de manera notable a garantizar la protección de los aparatos en un entorno cada vez más interconectado.