Artigo arquivado! É somente leitura

¿Está Seguro Usar Identificación Facial?

26 de Março de 2025, 12:47 - sem comentários ainda | Ninguém está seguindo este artigo ainda.En el época tecnológica presente, nuestra seguridad de los aparatos móviles y de protección de nuestros información personales ha llegado nunca cruciales antes. A medida que el rápido auge de nuevas tecnologías tales como el identificación facial las opciones para acceder teléfonos móviles, PCs y tabletas han evolucionado significativamente. No obstante, aparece la duda: ¿es realmente seguro usar el reconocimiento facial en calidad de fuente de desbloqueo?

Los sistemas de desbloqueo han variado desde esquemas y PINs incluyendo imprints dactilares y tecnologías de identificación facial. Cada uno de estos tiene sus propias beneficios y desventajas. Aunque este sistema de identificación facial brinda conveniencia y rapidez, también plantea temores sobre su eficacia y confidencialidad. A lo largo de este artículo, exploraremos una variedad de métodos de acceso, entre ellos herramientas herramientas para la restauración de claves y el proceso de restablecimiento de fábrica, así como diferentes configuraciones de seguridad que puedes implementar implementar para proteger tus aparatos sin poniendo en riesgo tus datos.

Métodos de Liberación

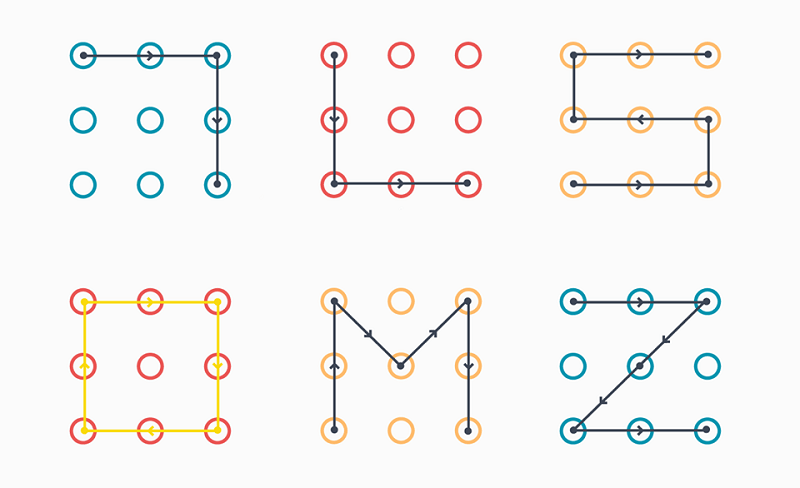

Existen diversos mecanismos de liberación que permiten el acceso a aparatos portátiles y computadoras de manera segura y eficiente. Entre los los frecuentes se encuentran el patrón de desbloqueo, el PIN de seguridad y las contraseñas de ingreso. Cualquiera de estos métodos posee sus beneficios y desafíos, dependiendo de la comodidad de manipulación y el grado de protección que se desee. Desbloqueo de PC ejemplo, los dibujos podrían ser más fáciles de recordar, pero también pueden ser más propensos a ser copiados si son vigilados.

El uso de biometría ha revolucionado la protección en dispositivos. La impronta dactilar y el identificación facial son dos de los sistemas más populares debido a su velocidad y facilidad. Dichos métodos no solo proporcionan un acceso inmediato, sino que también incorporan una capa extra de seguridad, ya que se basan en características únicas de cada individuo. Sin embargo, es esencial evaluar las consecuencias de privacidad que puede conllevar el uso de estas herramientas.

Por último, existen utilidades de liberación remoto que son útiles en casos de urgencia. Servicios como Find My Device y Find My iPhone facilitan a los usuarios recuperar el acceso a sus dispositivos en situación de extravio o bloqueo. Estos métodos no solo simplifican el acceso, sino que también ofrecen alternativas para proteger la data privada, como el restablecimiento de origen o la recuperación de contraseña sin perder datos. La elección del sistema de desbloqueo correcto dependrá de las exigencias y preferencias de cada usuario.

Seguridad del Reconocimiento Facial

El identificación facial ha adquirido popularidad como un método de acceso eficiente y cómodo para teléfonos inteligentes, PCs y tablets. Sin embargo, su seguridad es un asunto de discusión. Mientras que proporciona una manera rápida de acceder a dispositivos, hay preocupaciones sobre la precisión de esta herramienta y su susceptibilidad a métodos de engaño, como el empleo de fotos o grabaciones para imitar la personalidad del propietario. La eficacia del sistema de identificación facial puede variar según la calidad de la cámara fotográfica y la luz, lo que puede influir en su funcionalidad.

Además, las implicaciones de privacidad son notables. Los datos biométricos, como las imágenes del rostro, son delicados y su guarda y utilización inadecuados pueden resultar a robos de identidad o accesos no autorizados. Muchas aplicaciones utilizan métodos de enseñanza automático para optimizar la seguridad del sistema de identificación facial, pero esto también supone el riesgo de que esos información puedan ser mal utilizados por partes externas, especialmente si la seguridad de información personales no está garantizada.

Por otro lado, hay opciones para mejorar la protección cuando se utiliza el reconocimiento facial como método de desbloqueo. Establecer ajustes adicionales, como establecer un PIN de protección o una contraseña de singularidad, puede agregar una etapa adicional de protección. Adicionalmente, actualizar el software del dispositivo y usar herramientas de desbloqueo remoto como Find My Device o Encuentra mi iPhone puede contribuir a evitar ingresos no deseados y proteger la protección de la data privada guardada.

Resguardo de Datos Personales

La protección de información personales es un aspecto esencial en el uso de tecnología moderna, especialmente en aparatos portátiles y ordenadores. Con el aumento del identificación facial como método de acceso, es esencial considerar cómo se manejan y almacenan nuestras fotografías y características fisiológicas. A diferencia de un PIN o contraseña, que se pueden modificados si son expuestos, los datos biológicos son únicos y, una vez expuestos, son complicados de salvaguardar. Desbloqueo de celular , es vital que los individuos sean conscientes de los peligros asociados y de las medidas de protección que deben llevar a cabo.

Los métodos como el identificación facial deben ser empleados con cuidado, ya que pueden ser susceptibles a ataques o engaños. Los piratas informáticos han encontrado formas de burlar estos sistemas, ya bien mediante el empleo de fotos o vídeos para engañar a las máquinas. Para salvaguardar la data, es aconsejable utilizar configuraciones de protección adicionales, como la verificación de dobles factores, además del identificación facial. Esto ayuda a garantizar que el acceso a nuestros aparatos esté más resguardado.

Por último, es fundamental mantener actualizados los sistemas operativos operativos y las apps que utilizamos. Las actualizaciones a menudo traen correcciones de protección que contribuyen a prevenir vulnerabilidades. Además, los individuos necesitan estar al tanto acerca de las normativas de privacidad de las apps y servicios que emplean, garantizando de que sus datos no sean divulgados o vendidos sin su consentimiento. La educación sobre la protección de aparatos móviles y la protección de datos personales es fundamental para una vivencia digital más segura.

Instrumentos de Desbloqueo Remoto

Las aplicaciones de desbloqueo remoto se han convertido en una opción indispensable para numerosos usuarios de dispositivos portátiles y computadoras. Dichas herramientas y servicios permiten restaurar el acceso a un dispositivo cuando se ha perdido la clave, el dibujo de acceso o incluso el código de seguridad. Por ejemplo, servicios como Encontrar mi Dispositivo de Google y Buscar mi iPhone de Apple son ampliamente utilizados para localizar y desbloquear aparatos extraviados, asegurando la seguridad de los información personales.

Además de asistir en el desbloqueo, tales herramientas suelen proporcionar funciones complementarias como la opción de borrar de forma remota los datos del dispositivo, lo que es crucial en caso de hurto o pérdida. Servicios como iCloud y desbloqueo de Mi proporcionan opciones confiables para restaurar el acceso sin comprometer la data guardada. Esto permite mantener la seguridad de datos personales mientras se resuelven los incidentes de acceso.

Es crucial tener en cuenta que, aunque estas aplicaciones ofrecen opciones efectivas, su empleo debe venir acompañado de ajustes de protección adecuadas. Esto incluye mantener actualizadas las contraseñas y activar autenticaciones extra, como la huella dactilar o el detección facial. De esta forma, se puede disfrutar de la conveniencia del acceso a distancia sin comprometer la protección del dispositivo.

Configuración de Seguridad en Dispositivos

La ajuste de protección en dispositivos móviles es esencial para proteger la data personal y garantizar que solo los usuarios autorizados puedan entrar a ellos. Al configurar un bloqueo de pantalla, ya sea mediante un dibujo de desbloqueo, un PIN de protección o una clave de acceso, se añade una capa inicial de seguridad. Además, es fundamental activar el reconocimiento facial o la impronta dactilar, ya que estos procedimientos de biometría generalmente ser considerablemente veloces y convenientes sin comprometer la seguridad.

Es relevante también aprovechar las herramientas de desbloqueo a distancia disponibles, como Encontrar mi dispositivo para Android o Find My iPhone para dispositivos de Apple. Estas utilities no solo ayudan a recuperar un aparato hurtado, sino que también permiten eliminar información de forma remota en caso de extravio. Establecer estos métodos correctamente desde principio puede marcar la diferencia en escenarios de riesgo.

Para finalizar, los usuarios necesitan mantenerse al tanto de las opciones de reseteo de configuración de fábrica y recuperación de clave. Aunque estos son formas prácticos para acceder a un dispositivo, es fundamental que se empleen con cuidado para no desperdiciar información importante. La formación sobre la ajuste de seguridad y la salvaguarda de datos personales es esencial para mantener la integridad de los dispositivos y la intimidad del consumidor.

0sem comentários ainda